BLOG

2026 年 02 月 27 日

緊急提言:「脱 VPN」ができないジレンマを抱える医療機関へ~今すぐ VPN 機器を守るための 3 つの手段 ~

2026 年 2 月に神奈川県の医療機関がランサムウェア攻撃を受け、患者約 13 万人および職員など約 1,700 人分の個人情報が流出する事件が発生しました。

突きつけられた身代金の額は日本円にして約 152 億円で、現時点で身代金の要求には応じていません。

今回の攻撃における侵入経路として特定されたのは、ナースコールとして利用しているシステムの「保守用 VPN 装置」でした。

医療機関では CT、MRI、電子カルテ、検体検査システムなど多種多様なシステムがあり、それぞれのベンダーが「遠隔保守のため」として個別に VPN 装置を設置するケースは決して珍しいことではなく、当該の医療機関においても、20 台の保守用の VPN 装置が存在していました。

VPN 装置の統合はもちろんのこと、VPN からゼロトラストネットワークアクセス(ZTNA)への移行は、ベンダーとの保守契約や、予算や人員の都合などの兼ね合いから、医療機関にとって非常に困難な状況にあります。

しかし、攻撃者は企業規模や業種を選ぶことはなく、ZTNA への移行が難しいからと言って、VPN 装置をそのまま放置することは、リスクを受容しているのではなく、リスクから目を逸らしているに過ぎません。

本稿では、「脱 VPN」がすぐには実現できない医療機関に向けて、今ある VPN 機器を守り、最悪の事態を防ぐための「現実解」を緊急提言します。

「脱 VPN」までの時間を稼ぐための 3 つの現実解

以下の 3 つの対策は、既存の環境のままセキュリティリスクを大きく下げることができます。

1. 「二要素認証(2FA)」の導入

「ID とパスワードだけ」を用いた運用は、もはやランサムウェアなどの攻撃に対してほぼ無防備と言っても過言ではありません。実際にブルートフォース攻撃(総当たり攻撃)や、辞書攻撃などにより、パスワードを不正利用されてしまい、サイバー攻撃を受けた組織は医療機関を含めて多く存在します。

仮に ID とパスワードを不正に入手された場合であっても、VPN 装置に二要素認証※を設定していれば不正な侵入リスクは大きく下げることが可能です。

- ※

- 二要素認証(2FA)と多要素認証(MFA)は、ログイン時に ID/PW(知識)に加えて SMS/ アプリのワンタイムパスワード、電子証明書(所有)や指紋・顔認証(生体)など、性質の異なる要素を 2 つ以上組み合わせてセキュリティを強化する仕組みです。二要素認証は多要素認証の一部(2 つの要素)です。詳細は、BLOG:多要素認証(MFA)とは?をご参照ください。

2. 「IPsec-VPN」への移行

SSL-VPN※1には業界全体で統一された標準が存在せず、各ベンダーが独自の実装を行っているため、脆弱性が生まれやすい構造となっています。

JPCERT/CC※2においても、SSL-VPN 製品の脆弱性放置事例を指摘し、サプライチェーン攻撃の温床となってしまっています。

対照的に IPsec は IETF※3の RFC(標準規格)で厳密に定義されたプロトコル群のため、ベンダー独自実装が少なく、脆弱性が少ないことが利点です。

その裏付けの一つとして挙げられる出来事として、Fortinet 社の VPN 装置として有名な FortiGate における SSL-VPN トンネルモード機能の廃止です。

Fortinet 社では、次々と発見される SSL-VPN の深刻な脆弱性やセキュリティリスクの高さより、FortiOS 7.6.3 以降から SSL-VPN トンネルモードを廃止し、IPsec-VPN※4や ZTNA/SASE(Secure Access Service Edge)への移行を推進しています。

- ※1

- SSL-VPN とは:Web ブラウザの暗号化技術(SSL/TLS)を利用してテレワークなどで社内ネットワークへ安全にリモートアクセスする仕組み。JPCERT/CC は、主要な SSL-VPN 製品の脆弱性を悪用したランサムウェア被害やサイバー攻撃を度々警告しており、修正パッチの未適用や商流上の理由による脆弱性情報の未到達が深刻なリスクとなっています。

- ※2

- JPCERT/CC とは:JPCERT コーディネーションセンター(Japan Computer Emergency Response Team Coordination Center)として、日本国内で発生するサイバー攻撃や、ウイルス感染、不正アクセスなどのコンピューターセキュリティ上のインシデントに対応する、中立的な民間の情報セキュリティ専門機関。

- ※3

- IETF とは:インターネットに関する技術仕様や標準の策定を行う国際的な団体(Internet Engineering Task Force)で、 RFC(Request for Comments)という文書形式で標準を公開し、ネットワークの相互運用性を保証することを目的に活動しています。

- ※4

- IPsec-VPN とは:IPsec(Internet Protocol Security)を使って通信を暗号化し、ネットワーク間の安全な接続を提供する技術。 IPsec 単体で暗号化が完結されるので、各拠点の LAN 同士を接続するのに最もセキュリティ性の高い接続方式として、多くの組織で導入されています。

3. 「常時接続」をやめ、JIT(Just-In-Time)アクセスにする

保守ベンダー用の VPN は 24 時間 365 日開けておく必要は当然なく、必要な時だけ回線を開け、終わったら閉じる「JIT(Just-In-Time)アクセス」を徹底することで、攻撃を受ける確率を大幅に減らすことが可能です。

クライアント証明書を用いた二要素認証が安全

前述で二要素認証の導入についてご紹介しましたが、昨今では二要素認証を回避する攻撃手法※5が存在しており、SMS などを用いたワンタイムパスワードは、従来の ID・パスワードのように攻撃者に不正に取得されるリスクがあります

そのため、米国政府ならび Microsoft 社、日本国内では金融庁※6がフィッシング耐性のある認証方式の採用を推奨しています。

- ※5

- BLOG:Microsoft が多要素認証を回避するフィッシング攻撃 「Adversary-in-the-Middle(AiTM)」について発表をご参照ください。

- ※6

- BLOG:多要素認証にワンタイムパスワードの利用禁止?証券口座の乗っ取り被害多発で金融庁指針が改定へをご参照ください。

フィッシング耐性のある認証方式の一つとして、医療機関内で利用するパソコンやスマートフォンにインストールして認証時に利用するクライアント証明書が挙げられ、クライアント証明書を持たない端末からのアクセスを弾くことができます。

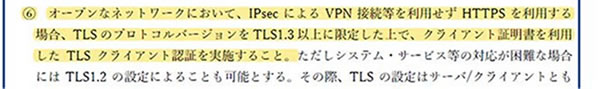

なお、厚生労働省が公開している「医療情報システムの安全管理に関するガイドライン 第 6.0 版」(以下、ガイドライン)においても、既にクライアント証明書の利用に関しての記載がされています。

(出典)厚生労働省「医療情報システムの安全管理に関するガイドライン 第 6.0 版 (システム運用編)」

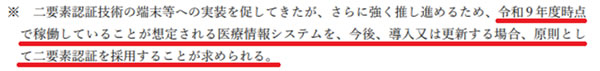

さらにガイドラインの中では二要素認証について以下記載があり、医療機関は 2027 年度中には医療情報システムにおいて原則二要素認証を導入する必要性について言及されています。

(出典)厚生労働省「医療情報システムの安全管理に関するガイドライン 第 6.0 版 (システム運用編)」

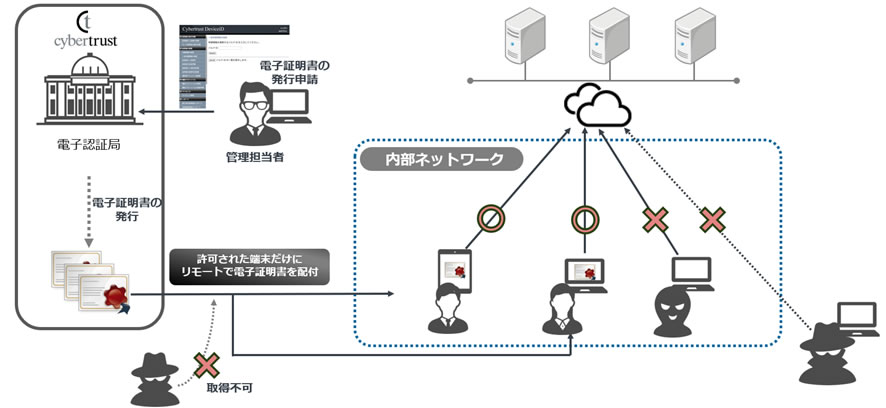

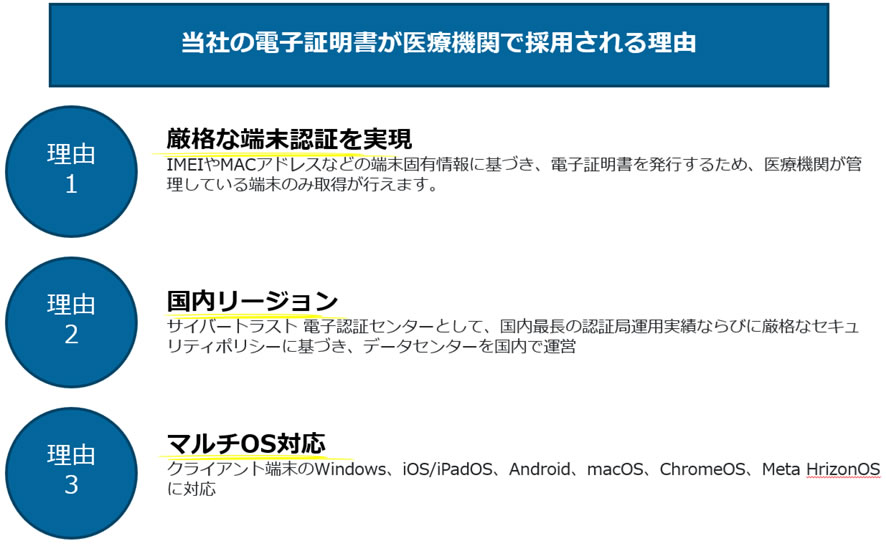

VPN 装置への二要素認証を実現する「サイバートラスト デバイス ID」

サイバートラストでは VPN 装置の認証としてアドオンが可能かつ、サイバー攻撃に有効なクライアント証明書ベース認証の「サイバートラスト デバイス ID」を提供しています。「サイバートラスト デバイス ID」は、端末識別情報(MAC アドレス、IMEI、UDID、シリアル番号、Wi-Fi Mac)を遠隔で確認した上で管理者が許可した端末に登録することができます。

クライアント証明書をエクスポート出来ない状態で登録を行うため、管理者が意図していない管理外の端末で証明書を使われないようにすることも可能で VPN 装置へのセキュアなアクセスを実現します。

「サイバートラスト デバイス ID」では、無償で 1 ヶ月間、10 台までの機器で評価いただけるトライアルキットをご提供しております。「使用感を実際に体験してみたい」、「既存の環境で運用できるか検証したい」などのご要望に、是非ともトライアルを通じてデバイス ID をお試しください。