BLOG

2026 年 03 月 16 日

2025 年の主要なランサムウェア攻撃グループ Top10、AI 普及で国内への攻撃はどう変わる?

~ 2026 年 1-2 月の脅威動向と代表的な攻撃(後編)~

前編「2025 年のランサムウェア攻撃、狙われやすい業種・規模の傾向分析」はこちら

以下のデータは 2025 年末に取得したものであり、2026 年現時点では Web サイト等で公開されているデータは最新の数値に更新している場合があります。例えば被害件数は、今年 2026 年に発生した被害のカウントとなっていますので注意してください。

1-3. 主要なランサムウェア攻撃グループ Top10

2025 年のランサムウェア攻撃グループ Top10 を全世界と日本で比べてみます。

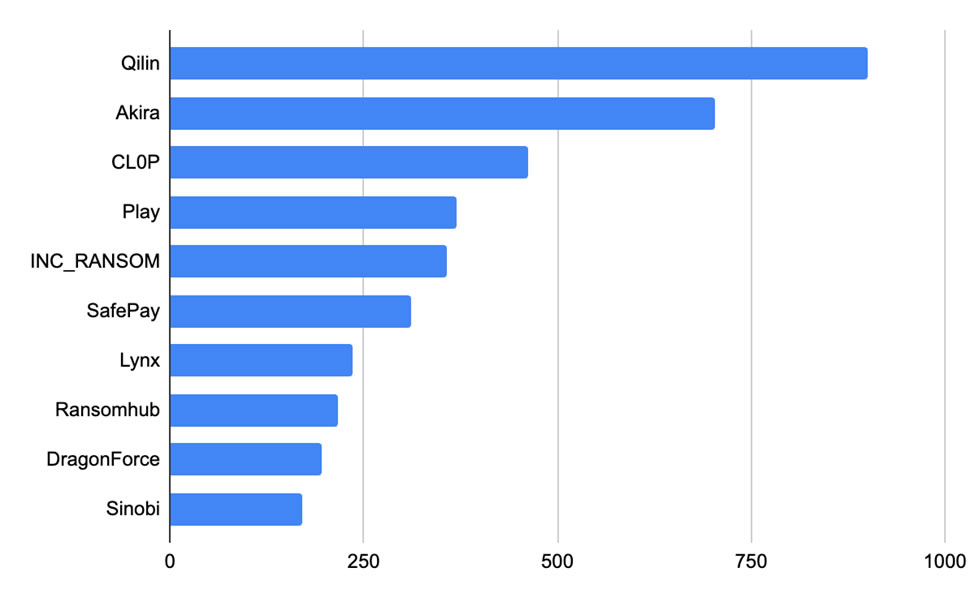

1-3-1. Qilin、Akira... 主なランサムウェアグループ Top10 <全世界>

Ransomware.live(ランサムウェアグループの投稿を収集するツールを公開しているサイト)のデータによると、各ランサムウェアグループが 2025 年通年で被害を与えた件数の Top10 は、昨年大きな話題となった Qilin(キリン)を筆頭に以下のようになっています。

また、同様のデータを Breachsene( 企業向けにリアルタイムのデータ侵害監視情報を公開しているサイト ) から取ってきたものは以下になります。

どちらのデータでも順不同で同じようなグループが入っていることがわかります。

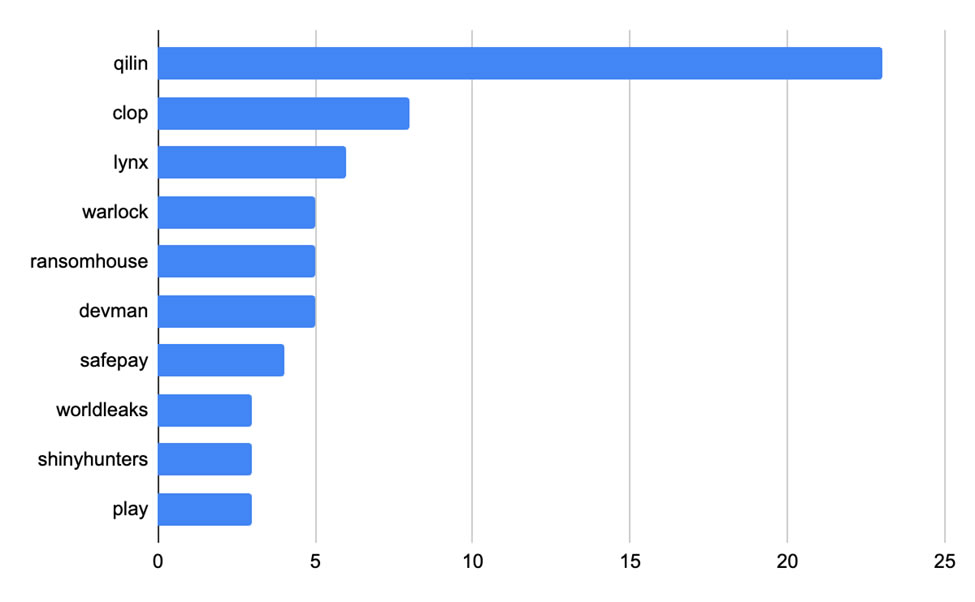

1-3-2. ランサムウェアグループ Top10 <日本>

2025 年に日本企業に対して脅迫を行ったランサムウェアグループを、被害者数での Top10 で確認すると、下の図のようになります。

1-4. 全世界と日本の違いの考察

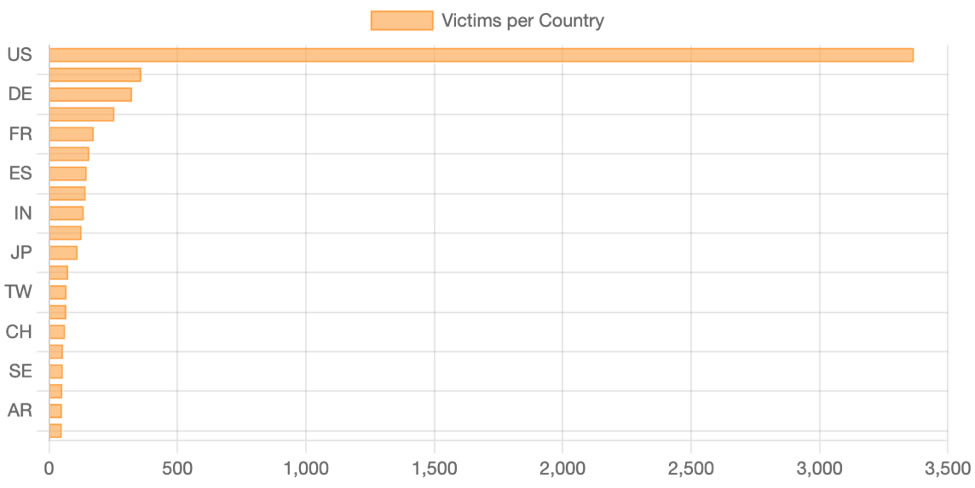

今までの「ランサムウェア攻撃数」に関するグラフを見てみると、日本ならびに東アジア圏の被害件数が少ないことがわかります。

実際、Ransomware.live にある「国別の被害状況」のグラフを見ると、世界全体への攻撃に対して、日本はどれくらいの件数を占めているかがわかります。

(Ransomware.liveより。2025 年のランサムウェア被害件数 : 脅迫サイトに張り出された被害者数の国別情報 )

ランサムウェアの被害件数は、日本全体で米国の 1/100 程度と非常に少ない状況です。

両国の違いはどこから来るのでしょうか?

上のグラフをよく見てみると、単に日本というだけではなく、欧州など含んだ国々に比べて台湾や中国語など、いわゆる「マルチバイト圏」が軒並み低いことがわかります。

これらから、この違い(極端な少なさ)は、おそらく

- マルチバイト圏ということから、英語圏に比べてフィッシングなどの初期侵入へのハードルが高い

- 同様に脅迫を行う際に英語圏に比べて身代金のやり取りなどのハードルが高い

というところから、これらが攻撃者側にとっていわゆる「参入障壁」になっていたためと考えられます。

しかし、昨今では

- AI によるマルチバイト系への初期侵入のサポート

- AI による脅迫のサポート

- クラウド・SaaS への移行

などの理由により、英語圏との差異は小さくなっています。

このため 2026 年以降は日本への攻撃も増加し、攻撃者数が今後英語圏に追いついてくる可能性があります。

1-5. 侵入方法

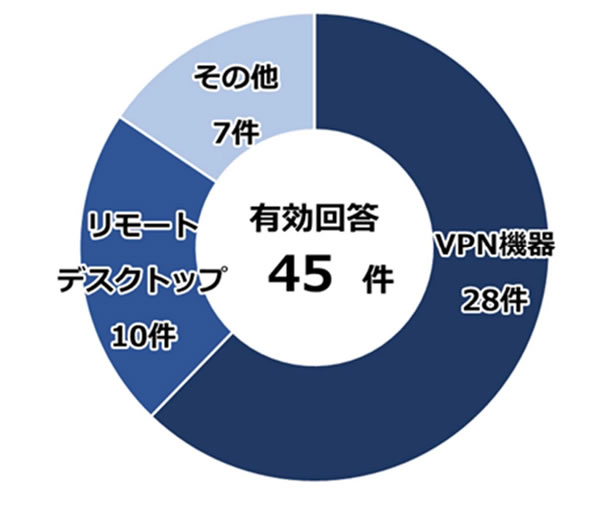

日本に関しては先述の 2025 年上半期の資料に「侵入経路」がまとめられています。

ちなみに 2024 年の資料では下記のようになっていました。

現在の侵入方法としては外部に面している VPN 機器や RDP(リモートデスクトップ)が主流となっており、「メールの添付ファイルからの侵入」というようなケースはレアになっていることがわかります。

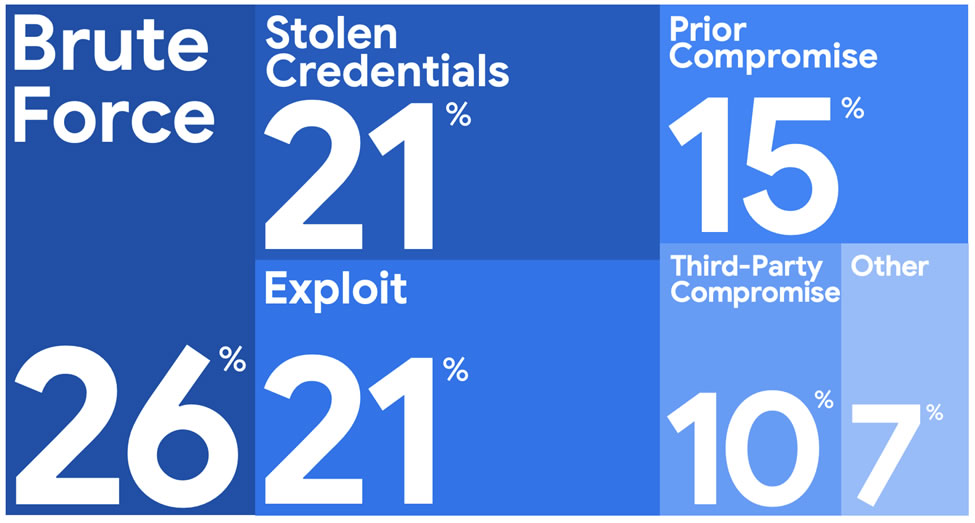

また、こちらは2025 年最初に出た Mandiant( 現 Google Threat Intelligence Team) の資料になりますが、2024 年のランサムウェアグループの侵入経路としては以下のようになっていました。

ブルートフォース(総当たり)攻撃・エクスプロイト(攻撃される側の脆弱性に漬け込んで攻撃を加える不正なプログラム)・盗まれた認証だけで全体の 7 割弱を占めます。

これらから企業は

- 認証情報の盗難

- 脆弱性を狙ったエクスプロイト

に気を付ける必要があることがわかります。

以上から、現在のランサムウェアグループによる攻撃は、攻撃側に晒されている面を狙ったいわゆる「アタックサーフェス」を狙う攻撃が主流になっており、手法も認証情報や脆弱性を狙っていることがわかります。

1-6. まとめ:AI の普及により日本への攻撃は海外と同水準になる可能性も

今までのデータから、2025 年も引き続きランサムウェアグループによる攻撃は増加しており、このトレンドは 2026 年にも続くだろうと予想されます。また、今まで日本での攻撃は海外に比べて少ない傾向でしたが、AI の普及により垣根が崩れたために、今後海外並みに増加することが考えられます。

攻撃に関しては現在は攻撃側に晒されている、いわゆる「アタックサーフェス」を狙った攻撃になっており、攻撃の手法も「認証情報盗難」「脆弱性の悪用」が多くなっているため、企業ではこれらの脅威を認識し保護するための取り組みが必要になっています。

1-7. 参考情報

- SOC Radar:End of The Year 2025 Report

- ReliaQuest:Ransomware and Cyber Extortion in Q1 2025

- ReliaQuest:Ransomware and Cyber Extortion in Q2 2025

- ReliaQuest:Ransomware and Cyber Extortion in Q3 2025

- ReliaQuest:Ransomware and Cyber Extortion in Q4 2025

- RansomwareLive:Ransomware.live

- 警察庁 :令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について

- 警察庁 :令和6年におけるサイバー空間をめぐる脅威の情勢等について

- Google:Mandiant M-Trends 2025 Reort

2026 年 1-2 月の脅威動向一覧

2026 年 1-2 月の脅威動向を見るために、以下で発生したインシデント・攻撃を羅列します。

- 国際関係に起因するインシデント・攻撃

- ドイツ、政府高官を狙ったシグナルアカウント乗っ取りに警告

- ロシアが背後に居る APT28 が CVE-2026-21509 を悪用 (Operation Neusploit)

- 元 Google エンジニアが AI 技術スパイ活動で有罪

- 2025 年 12 月のポーランドの電力系へのサイバー攻撃が SandWorm に結び付けられる

- EU はサイバーセキュリティの抜本改革を計画、海外の高リスクサプライヤーをブロックする模様

- ウクライナ軍が新たな慈善活動をテーマにしたマルウェア攻撃の標的に

- スペイン当局と Euro Pole が Black Axe に関与した 34 名を逮捕

- マルウェア・ランサムウェア・その他のインシデント・攻撃

- 「WantToCry」で VM を用いた検出回避

- Zendesk サポートシステムを騙るフィッシングメール

- EDR キラー。BYOVD 攻撃で 59 種類の EDR の停止を狙う

- Citrix Netscaler を狙ったスキャンが増加

- Operation Bizarre Bazaar。公開された LLM エンドポイントが狙われている模様

- FBI が RAMP ダークウェブフォーラムを差し押さえた模様

- Moltbot( 旧 Clawdbot)、気をつけないと情報が漏れる模様

- eScan AntiVirus のアップデートサーバが侵入され、悪意のあるアップデートがプッシュされる

- Nike が World Leaks Ransomware グループによる攻撃を調査

- CloudFlare の 01/22 の BGP ルートリークについて

- Microsoft App-V が ClickFix 攻撃に使われる

- Zendesk が悪用され SPAM メッセージを送信

- LastPass を装ったフィッシングメール

- VoidLink マルウェア。AI により作成されたマルウェア

- PDFSider マルウェア。複数のランサムウェアグループにより使用

- Microsoft Copilot セッションに侵入し、機密データを盗み出すコマンドを発行できる ”Reprompt”

- 韓国の Kyowon Group (Kyowon) がランサムウェア攻撃に

- LinkedIn のコメントリプライを利用した新たなフィッシング詐欺

- 新しい VoidLink マルウェアフレームワークが Linux クラウドサーバーを標的に

- ハワイ大学がんセンターがランサムウェア攻撃を受ける

- BreachForums のハッキングフォーラムデータベースが漏洩、324,000 件のアカウントが公開

- 複数の Cisco スイッチが数分ごとに再起動するループに陥る

- IAB の Zestix がクラウドストレージを標的にしている模様

- Kimwolf ボットネットが住宅用プロキシネットワークを使って広がる

- US ブロードバンドプロバイダの Brightspeed が Crimson Collective による攻撃を受ける

- BSOD(Blue Screen Of Death) を模倣して ClickFix 攻撃を仕掛けるマルウェア

この記事の著者

OSS/ セキュリティ / 脅威インテリジェンスエバンジェリスト

面 和毅