2025 年 11 月 21 日

まずはここから!ASM(Attack Surface Management)ではじめるセキュリティ対策の第一歩

DX 時代において、企業活動や生活の基盤は IT に大きく依存する一方でデジタル化の進展に伴いサイバー攻撃のリスクも急速に拡大しています。帝国データバンク発表「サイバー攻撃に関する実態調査 2025 年」によると、特に中堅・中小企業の約 58%が過去 1 年間に被害を経験し、シャドー IT と呼ばれる、企業の正式な IT 管理部門の承認や管理を受けずに、従業員や部門が独自に導入・利用している IT 機器やソフトウェア、クラウドサービスが新たな脆弱性を生んでいます。また、人材不足や予算制約も深刻で、サイバー攻撃を受けた中小企業の復旧期間は平均 5.8 日(IPA「2024 年度中小企業等実態調査結果」より)と長期化傾向にあります。このため、攻撃対象の面となる攻撃面 (Attack Surface) の可視化や継続的な管理が不可欠となっており、ASM(Attack Surface Management)などの新たなセキュリティ対策が求められています。本記事では、ASM について解説します。

ASM とは

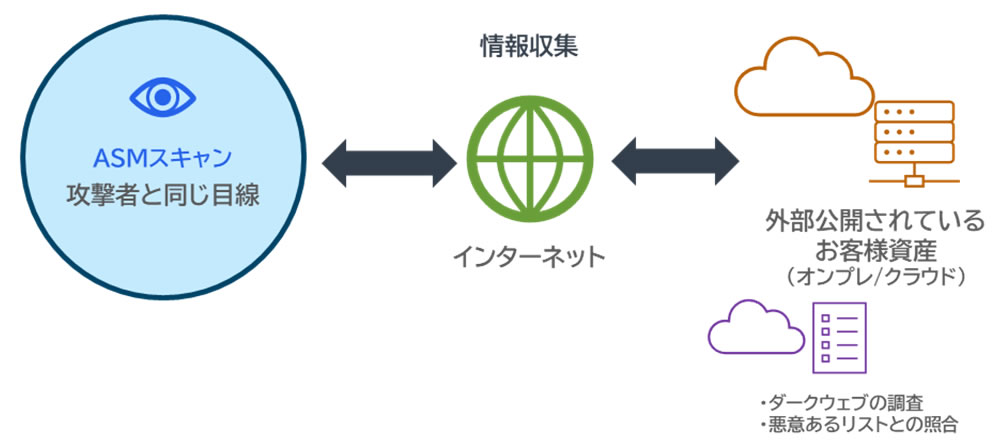

ASM とは、企業がインターネット上に公開している IT 資産を攻撃者の視点から調査し、リスクや脆弱性を特定・管理する仕組みです。これはサイバー攻撃の初期段階である「偵察フェーズ」に着目しており、攻撃者が攻撃対象の情報を収集し侵入経路を探る行動を防ぐことを目的としています。

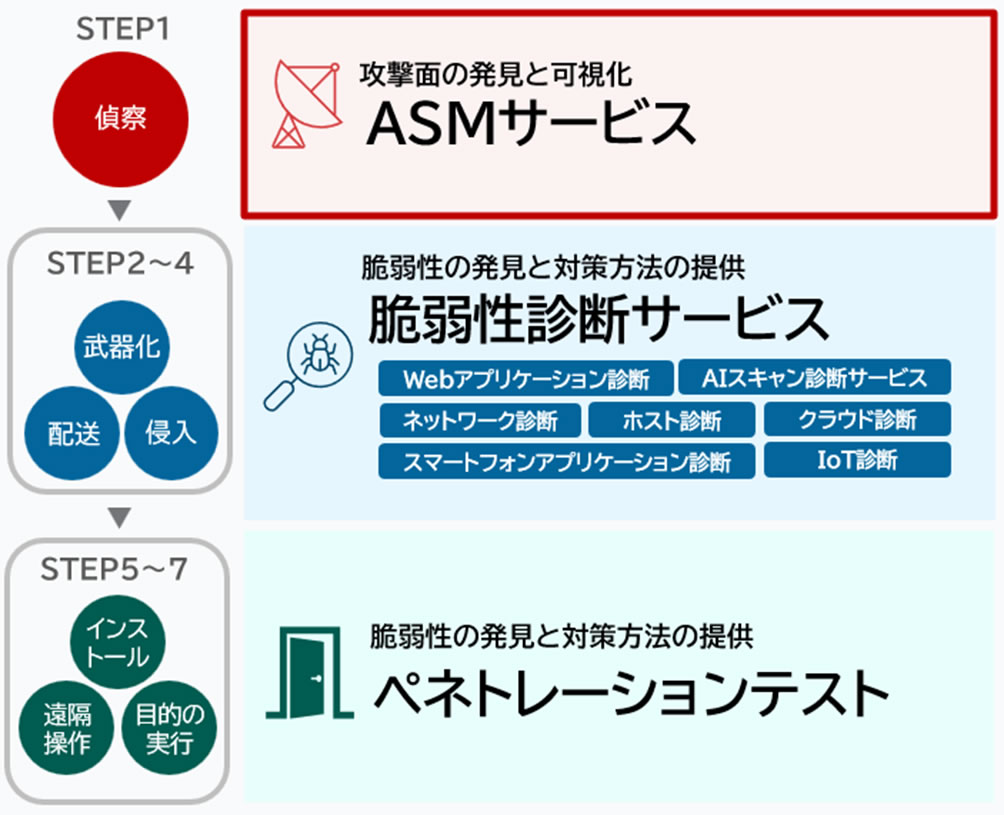

攻撃者が目標に到達するまでに踏む一連のステップを体系的に表したモデルであるサイバーキルチェーンは、サイバー攻撃を「偵察」「武器化」「配送」「侵入」「遠隔操作」「目的の実行」「インストール」の 7 段階に分けたモデルであり、ASM はこの中の最初の「偵察」段階に対応します。サイバーキルチェーンの考え方は、米国の防衛関連企業ロッキード・マーティン(Lockheed Martin)が提唱し、攻撃の各段階で防御策を講じるためのフレームワークとして広く活用されており、サイバーセキュリティ対策の基礎理論の一つとなっています。

攻撃者が公開情報や露出した資産を調査して攻撃の入口を見つけるのに対し、ASM は企業自身が外部から見える攻撃面を把握し、未管理の資産や脆弱性を早期に発見します。

攻撃者が目標(攻撃対象の情報)に到達するまでの 7 段階のサイバーキルチェーン

従来の脆弱性診断が内部システムの欠陥検出に重点を置くのに対し、ASM は外部からの視点で公開資産全体を網羅的に監視する点が特徴です。これにより、攻撃者に狙われやすい「入口」を事前に特定し対策を講じることで、サイバー攻撃の被害を未然に防ぐことが可能となります。DX 時代に複雑化する IT 環境において、ASM は企業のセキュリティ対策の第一歩として重要視されています。

ASM 導入のメリット

ASM を導入することでセキュリティリスクはもちろんのこと、経営リスクやサプライチェーン全体のリスクを軽減します。

攻撃面の可視化

ASM はインターネット上に公開されている自社の IT 資産を外部から調査し、攻撃者の視点でリスクや脆弱性を特定します。これにより、従来見落とされがちだった「見えない攻撃面」を把握でき、早期に対策を講じることが可能です。

効率的なリスク管理

ASM の活用により、膨大な資産の中から優先度の高いリスクを抽出し、限られたリソースで効果的なセキュリティ対策を実施できます。特に人材や予算が限られる中小企業にとっては大きな助けとなります。

経営層への説明資料として活用

ASM の状況をレポート化することで、経営層向けの分かりやすいサマリーを含み、セキュリティ投資の必要性や効果を説明しやすくしています。これにより、経営判断の迅速化と適切な予算配分が期待できます。

継続的なセキュリティ強化

ASM による定期的なスキャンにより、変化する攻撃面を継続的に監視・管理できるため、最新のリスクに対応しやすくなります。

サプライチェーン全体のリスク低減

グループ企業や取引先を含めた攻撃面の可視化により、連鎖的な被害リスクを抑制し、企業全体のセキュリティレベルを向上させます。

ASM ではじめるセキュリティ対策

ASM で外部から見える攻撃面を可視化した後の次のステップとして、サイバーキルチェーンの各フェーズに基づいた脆弱性診断やペネトレーションテストの実施が重要です。ASM はサイバーキルチェーンの「偵察」段階に対応し、攻撃者が侵入経路を探す前にリスクを特定しますが、その後の「武器化」「配送」「侵入」などの段階に対しては、脆弱性診断やペネトレーションテストが効果的です。脆弱性診断では、システムやアプリケーションの欠陥を詳細に検出し、具体的な修正策を提示します。一方、ペネトレーションテストは実際に攻撃を模擬し、診断だけでは見えにくい侵入経路やセキュリティの弱点を発見します。これらを組み合わせることで、ASM で把握した攻撃面を起点に、より深い防御策を構築し、サイバー攻撃の連鎖を断ち切ることが可能となります。継続的な診断とテストにより、変化する脅威に柔軟に対応し、企業のセキュリティ体制を強化できます。

また、システムの運用についてはデバイスからのアクセス制御強化や脆弱性管理の仕組みを導入し、発見から修正までのプロセスを継続的に運用することで、新たな脆弱性や攻撃面の変化にも迅速に対応可能となり、セキュリティレベルの維持・向上が図れます。ASM は攻撃面の発見という第一歩に過ぎず、その後のアクセス制御や脆弱性診断、管理体制の整備と組み合わせることで、より強固で効果的なサイバーセキュリティ対策を実現します。サイバートラストでは、各目的ごとに必要なセキュリティ対策を提供しています。

- IT 資産を調査し、潜在的なセキュリティリスクを可視化:ASM サービス

- プロの診断員によるセキュリティリスクの診断:脆弱性診断サービス

- 端末認証用証明書発行管理サービス:サイバートラスト デバイス ID

- SBOM を活用した脆弱性管理ツール:MIRACLE Vul Hammer

本記事に関連するリンク