BLOG

2025 年 04 月 09 日

2025 年 3 月改訂!文科省「教育情報セキュリティポリシーに関するガイドライン」のポイント解説 ~ Next GIGA におけるセキュリティ対策の最前線(前編)~

2025 年 3 月 25 日に文部科学省は「 教育情報セキュリティポリシーに関するガイドライン 」を改訂しました。今回は本ガイドラインの改訂箇所を中心に解説していきます。

最新版のガイドラインで押さえるべき改訂ポイント

1. 情報資産の分類・管理

外部への情報漏洩(機密性)、情報改ざん(完全性)、情報が利用不可となる事態(可用性)の観点から情報資産を 4 段階に分類を推奨。また、重要性分類 Ⅱ 以上の情報資産へアクセスする場合、 多要素認証を含む強固なアクセス制御による対策の遵守 する旨が記載 ※。

- ※

- 教職員が対象(児童生徒については、後述にて解説)

| 分類 | 定義 | 具体例 |

|---|---|---|

| 重要性分類 Ⅰ | 情報が侵害された場合に甚大な被害が想定され、学校もしくは特定個人が著しい不利益を被る情報であり、要配慮個人情報を含むもの等 | 指導要録原本 |

| 重要性分類 Ⅱ | 情報が侵害された場合に大きな被害が想定され、学校もしくは特定個人が大きな不利益を被る情報であり、重要性分類 Ⅰ には該当しないものの機密性の高いもの ( 健康、指導、成績、進路に関わる情報等 ) 等 | 通知表、定期考査・テスト等の採点結果、調査書、進路希望調査 |

| 重要性分類 Ⅲ | 情報が侵害された場合に学校もしくは特定個人が不利益を被る情報であり、Ⅱ 以上には該当しないものの侵害の影響を無視できないもの ( 学校運営・学習活動・学習指導など ) | 出席簿、授業用教材、児童生徒の学習記録 ( 確認テスト、ワークシート、レポート、作品、日常的な簡易な健康観察等 ) |

| 重要性分類 Ⅳ | 上記以外の、セキュリティ侵害が発生しても学校事務及び教育活動の実施にほとんど影響を及ぼさない情報 | 学校・学園要覧、学校紹介パンフレット、学校・学園ホームページ掲載情報 |

文部科学省「 教育情報セキュリティポリシーハンドブック(令和 7 年 3 月)」

2. シャドー IT に関する追記

シャドー IT の文言を用いて情報漏洩、不正アクセスのリスク対策として教育委員会や教育現場で管理または利用を承認していない私物端末、ソフトウェア、クラウドサービス利用を原則的に禁止する旨を追記。

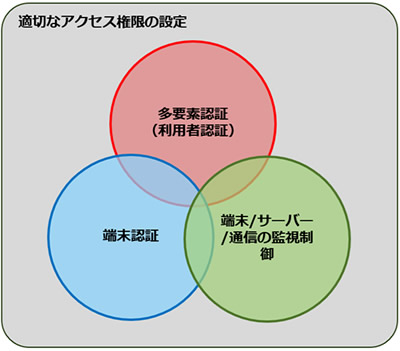

3. 「強固なアクセス制御」の見直し

従来の強固なアクセス制御をベースに、今回の改訂より 利用者毎のアクセス権限を適切に設定 した上で、内部・外部からの不正アクセスを防御するセキュリティ対策として見直し。

適切なアクセス権限の設定=アクセス制御の仕組みが必要

今回の「強固なアクセス制御」の見直しに伴い、 教育現場ではアクセス制御の仕組みを新たに導入する必要があります。 アクセス制御については、既に学習用・校務用端末に利用している Google Workspace for Education または Microsoft 365 Education※ の有償エディション / プランを契約してアクセス制御の機能を利用することが考えられます。

- ※

- Microsoft Entra ID Free プランが含まれています。

アクセス制御の機能名称と、アクセス制御機能が利用可能な対象エディション / プラン ※ については、以下の通りです。

- ※

- 2025 年 4 月 2 日 現在の当社調べ

- Google Workspace for Education

" コンテキストアウェアアクセス "(以下、CAA):Education Standard または Education Plus へエディションを移行する必要があります。 - Microsoft 365 Education

" 条件付きアクセス ":A3 または A5 へプランを移行する必要があります。

それ以外の方法では、多要素認証、アクセス制御、シングルサインオンの機能を有するサードパーティ製のIDaaS ※ サービスを Google Workspace または Microsoft 365 Education 上で連携利用または、これらのサービスからリプレイスして利用することも選択肢として挙げられます。

- ※

- BLOG:IDaaS とは?

なお、ガイドラインに記載されている「強固なアクセス制御」における多要素認証とアクセス制御(認可)は密接な関係にありますが、どちらか一方だけではセキュリティ的に不十分である理由を次項で説明します。

認証と認可(アクセス制御)の違い

まず、認証と認可の違いについて、ホテルへ宿泊する際を例にして説明します。

認証(利用者確認)

フロントで 本人確認 ※ を行います。認証後に入室しますが、そのホテルにルームキーや暗証番号キーがない限り、本来泊まる予定ではない 別の部屋にも自由に出入りできてしまう。

- ※

- 多要素認証の場合、異なる要素を組み合わせて厳格に本人確認を実施(フロントに本人確認書類等の提出)

認可(アクセス制御)

自動受付機にて宿泊費用を支払った上で、指定の部屋へ入室。「料金支払い済み」という状況に基づき入室許可は出るものの、 その 部屋に宿泊する人を特定することはできません。

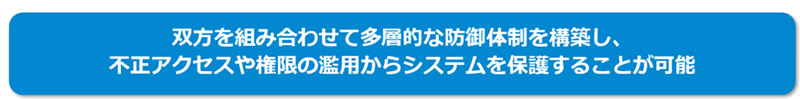

このように認証と認可は、どちらか一方だけでは十分なセキュリティ対策を実現することができません。

- 認証のみ → 許可していない入室の制御不可

- 認可のみ → 正当な利用者の入室か確認不可

- 認証+認可 → 正当な利用者を確認した上で、許可した入室が可能

電子証明書では、認証と認可の両方をカバーできる?

電子証明書とは、ユーザーやデバイスがサーバーに対して自分の身元を証明するためのデジタル証明書で、マイナンバーカードや運転免許証のような身分証明書のような役割を果たし、システムやサービスを利用するユーザーの端末にインストールして、そのユーザーが正規の利用者であることを認証します。

ガイドラインの中でも以下の記載がされており、電子証明書の利用は「強固なアクセス制御」を構成する 3 要素の内 2 要素(多要素認証と端末認証)を満たすことが可能です。

強固なアクセス制御による対策に関する要素技術は以下の通りである。多要素認証は、知識認証(ID 及びパスワード等)、生体認証(指紋、静脈、顔、声紋等)、物理認証(IC カード、USB トークン、トークン型ワンタイムパスワード等)のうち、異なる認証方式 2 種類を組み合わせる利用者認証の方法であるが、 学校現場の実態や特徴を踏まえ、端末の電子証明書等を用いた端末認証と、知識認証・生体認証のいずれかを組み合わせて利用者認証を行うことも考えられる。

文部科学省「 教育情報セキュリティポリシーに関するガイドライン(令和7年3月)」

さらに学校現場で利用する環境や構成によっては、電子証明書内に記載される内容に応じたアクセス制御 ※ といったことも対応することが可能です。

- ※

- 以下の「電子証明書内のデータ例」をベースにすると、教職員向けに発行する電子証明書の "OU" に "div-1-1" と指定し、教職員のみをアクセスさせたい Web サーバーやクラウドサービスで電子証明書+電子証明書内の "OU" の値を参照してアクセス制御を実施

電子証明書内のデータ例

児童生徒への多要素認証導入を考える

ガイドラインの中で、児童生徒における多要素認証導入について以下の記載があります。

パブリッククラウド上で重要な情報(重要性分類 Ⅱ 以上)を取り扱う際には、多要素認証を含む強固なアクセス制御による対策を講じなければならない。ただし、児童生徒またはその保護者が重要性分類 Ⅱ 以上の情報資産にアクセスする場合は、 児童生徒本人またはその保護者が、当該児童生徒に関するもののみにアクセスすることを想定していることから、多要素認証を設定することが望ましいものの、パスワードの秘匿管理の徹底、複数回誤ったパスワードを入力した際のロック機能の有効化、パスワードの複雑性の確保等により本人確認を厳格に行う前提で、ID 及びパスワードでの認証を許容する。

文部科学省「 教育情報セキュリティポリシーに関するガイドライン(令和7年3月)」

児童生徒については、パスワードの複雑性等を確保することで ID とパスワードを用いた単一要素認証を許容すると記載がありますが、以下の観点から見て児童生徒においても多要素認証を導入することを推奨します。

児童生徒に多要素認証が必要である理由

- 複雑なパスワードの記憶ならび管理が困難となる

複雑な ID とパスワードを用いた運用に移行する場合、低年齢ほど記憶が難しく、忘れないように紙に ID とパスワード書いて管理し、その紙を紛失してしまうことによる不正アクセスのリスクがあります。 - アカウントロック時における教職員の運用負担増

複雑な ID とパスワードを用いることにより、児童生徒のアカウントロックされる頻度が上がり、それに伴い教職員または ICT 支援員の負担が増えることが考えられます。また、児童生徒のアカウントロック予防措置として、クラスの児童生徒の ID とパスワードを一覧化した紙を持ち歩き、紛失等すれば元も子もない事態となり得ます。 - 既に児童生徒による " なりすまし " の不正アクセスが発生中

既に学校現場では児童生徒が他の児童生徒の ID とパスワードを利用した不正アクセスが行われています。個人情報や学習データの閲覧等が行えてしまうため、児童生徒間の不正アクセスはいじめ問題等のトラブルに発展する可能性があるため、重要な課題であると言えます。実際に児童生徒間における不正アクセスが行われた学校の教育委員会では、児童生徒向けに対しても多要素認証の導入を決めています。

このように児童生徒向けに多要素認証を導入せずに、ガイドラインに記載されている内容のワークアラウンドを実施した場合、新たなリスクが発生してしまうため、 最初から多要素認証を導入しておけば良い という整理ができます。

児童生徒向けに多要素認証が必要ではあると考えているもののコスト面が心配 ... というお客様がおられましたら是非当社までご相談ください。

改正地方自治法により、自治体では情報セキュリティポリシーの公開が必須化

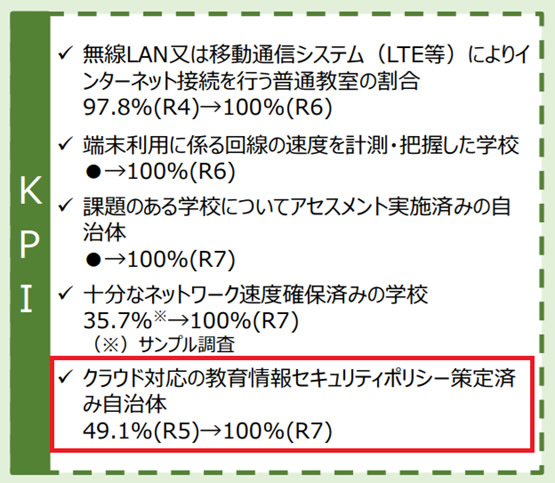

文部科学省は「教育 DX に係る KPI」を公表しており、その中で各地方公共団体の教育委員会において教育情報セキュリティポリシーを策定しているところは半数に満たない状況ですが、これを 2025 年度中に 100% を目指し取り組んでいくとしています。

文部科学省「 教育 DX に係る KPI の方向性 」

一方地方公共団体に関しては、2025 年 9 月より施工されている改正地方自治法により、各地方公共団体にて情報セキュリティポリシーの基本方針を策定し、2026 年 4 月より公表が義務付け られています。既に一部教育委員会では教育情報セキュリティポリシーを公表しているところもありますが、今後は地方公共団体と同様に教育委員会においても 策定済みである教育情報セキュリティポリシーの公表を求められる可能性 も視野に入れた対応が必要です。

後編 BLOG では、2025 年 1 月に文部科学省より公開された『25~27 年度における「学校の ICT 環境整備 3 か年計画」』や 2025 年度より始まる「デジタル活用推進事業債 ( 仮称 )」について紹介していきます。